开发者周报:BankSync 联手 Continue.dev 开启金融 AI 编程,Apple 政策大调整及 Trivy 供应链安全预警

引言

在快速发展的技术浪潮中,开发者不仅需要高效的生产力工具,更需要敏锐的政策洞察力与严密的安全意识。本周,开发者社区迎来了三个维度的重磅消息:BankSync 实现了银行数据与 AI 编程助手的无缝对接;Apple 针对全球市场(尤其是中国区)发布了多项政策更新及 WWDC26 预告;而 Aqua Security 则揭示了针对 Trivy 扫描器的复杂供应链攻击。以下是详细解读。

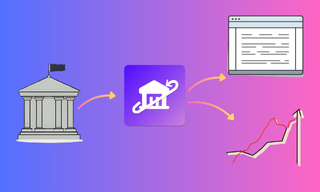

1. 编程新利器:BankSync 与 Continue.dev 的深度集成

想象一下,在你的 IDE 中,AI 助手可以直接读取你的银行流水、账户余额和投资组合,并以此为上下文生成金融应用代码。BankSync 最近宣布支持通过 Model Context Protocol (MCP) 将实时银行数据接入开源 AI 编程助手 Continue.dev。

核心优势:

- 连接 10,000+ 银行:支持美国、加拿大等主流金融机构的 Plaid 安全连接。

- 28 个 MCP 工具:AI 可以执行从列出银行列表到触发同步的所有操作。

- 跨 IDE 支持:兼容 VS Code 和 JetBrains 系列(IntelliJ, PyCharm 等)。

快速设置三步走:

- 生成 API Key:在 BankSync 开发者后台注册并连接银行。

- 配置 MCP 服务器:在

.continue/mcpServers/banksync.json中添加配置。 - 进入 Agent 模式:在 Continue 中切换至 Agent 模式,即可直接使用

banksync工具包进行金融应用开发、ETL 脚本编写或数据测试。

{

"mcpServers": {

"banksync": {

"url": "https://mcp.banksync.io",

"headers": { "X-API-Key": "bsk_your_key_here" }

}

}

}

2. Apple 开发者生态大地震:政策、佣金与 WWDC26

Apple 近期密集发布了一系列关于 App Store 和开发者计划的更新,涵盖了从技术盛会到合规性的各个方面。

WWDC26 官宣

Apple 正式宣布 WWDC26 将于 2026 年 6 月 8 日至 12 日 在线举办。开发者将见证全新操作系统(iOS 26 等)的揭晓。本次大会将继续免费提供视频会议、实验室指导和工程师交流机会。

中国市场佣金政策调整

根据与监管机构的讨论,Apple 将从 2026 年 3 月 15 日起调整中国区 App Store 的佣金率:

- 标准内购及付费 App:佣金率由 30% 下调至 25%。

- 符合小企业计划、订阅续期(满一年):佣金率由 15% 下调至 12%。

Analytics 2.0:数据驱动增长

App Store Connect 的分析工具迎来了自发布以来最大的更新:

- 100+ 新指标:包括更深入的内购和订阅转化数据。

- 群组分析(Cohort Capabilities):按下载日期、地区或优惠类型分析用户留存和生命周期价值。

- 同行标杆(Benchmarks):使用差分隐私技术,让你了解自己在同行中的下载转化率表现。

![]()

全球合规性提醒

- 欧盟市场:Apple 引入了新的“初始获取费”和“存储服务费”,以支持开发者在第三方市场分发 App。

- 监管医疗器械:如果你的 App 属于医疗诊断或监测类(如在美、英、欧分发),必须在 App Store Connect 中申报监管状态。

- 新增 11 种语言支持:App Store 元数据现在支持孟加拉语、古吉拉特语等,助力进军印度市场。

3. 安全警示录:Trivy 供应链攻击深度复盘

安全公司 Aqua Security 近期针对广受欢迎的扫描工具 Trivy 遭遇的供应链攻击发布了最终调查报告。攻击者(被识别为 TeamPCP)利用复杂的“标签投毒(Tag Poisoning)”技术,试图窃取开发者的敏感信息。

攻击是如何发生的?

- 初始突破:攻击者利用 GitHub Actions 的配置缺陷获取了特权令牌。

- 标签投毒:在

aquasecurity/trivy-action中,攻击者强制推送了 76 个版本标签,将合法的代码重定向到包含恶意代码(TeamPCP Cloud stealer)的提交。 - 静默窃取:恶意脚本会在执行 Trivy 扫描前,静默搜索 runner 环境中的 AWS/GCP 凭证、SSH 密钥、Kubernetes 令牌甚至加密货币钱包,并将其发送到名为

scan.aquasecurtiy[.]org的拼写错误域名。

开发者应如何防范?

- 停止使用可变标签:在 GitHub Actions 中使用完整的 Commit SHA 锁定依赖,而不是使用

v0.69.4这种可被修改的标签。 - 立即轮换密钥:如果你在 2026 年 3 月 19 日至 20 日期间运行过受影响版本,请立即重置所有访问令牌和密钥。

- 检查本地环境:恶意二进制文件可能在本地开发者机器上安装名为

sysmon.py的持久化脚本,需手动清除。

结语

从 BankSync 带来的 AI 效率提升,到 Apple 佣金政策的利好,再到 Trivy 事件对安全性的警示,开发者在 2026 年面临着前所未有的机遇与挑战。建议大家在拥抱 AI 编程助手的同时,务必遵循“Pin to SHA”的安全最佳实践,并持续关注 App Store 的合规性更新,以确保业务的稳健增长。

参考来源: