AI时代的IT变革:从防范自动化攻击到构建稳健的多智能体系统

引言:AI 成为 IT 领域的双刃剑

进入 2026 年,人工智能(AI)已不再仅仅是提高生产力的工具,它正在深刻地改写 IT 安全防护与基础设施建设的规则。近期,来自 Amazon Threat Intelligence、GitHub 以及 MM 总研的多份报告显示,AI 在推动技术创新的同时,也为企业带来了前所未有的挑战:从能够自我进化的自动化网络攻击,到复杂的多智能体(Multi-agent)系统设计难题,再到基础设施向 NaaS(网络即服务)的加速转型。企业该如何在这场技术洪流中立于不败之地?

一、 警惕!AI 驱动的“零漏洞”VPN 攻击

根据 Amazon Threat Intelligence 的最新观察,攻击者正利用商用大语言模型(LLM)对企业级设备发起大规模渗透。最令人不安的案例是针对 FortiGate VPN 设备的攻击。尽管这些设备本身并没有尚未修复的零日漏洞,但攻击者通过 AI 辅助的凭据利用和自动化脚本,成功侵入了超过 600 台设备。

攻击者是如何利用 AI 的?

- 自动化攻击规划:攻击者利用 AI 生成分步漏洞利用计划,包括侦察、持久化和特权提升。即使是技术水平较低的黑客,在 AI 的辅助下也能执行复杂的渗透测试。

- 多模型工作流:攻击者不再依赖单一 AI,而是组合使用多种商用 LLM。例如,用一个模型编写代码,另一个模型负责调试和混淆。

- 高度集成的 AI 攻击基础设施:黑客的工具栈中已经包含了 AI 驱动的配置解析器、凭据提取工具以及能够自动执行侧向移动的脚本。

勒索软件的前兆:备份基础设施成为重点目标

攻击者在控制 VPN 后,会立即转向内部网络,利用 mimikatz 等工具窃取域管理员凭据,并重点攻击 Veeam Backup & Replication 等备份服务器。这是勒索软件攻击的关键前置步骤——在加密数据前先摧毁企业的退路。

二、 GitHub 的启示:如何构建不失败的多智能体系统

面对日益复杂的业务需求,许多企业开始尝试部署“多智能体 AI 系统”。然而,GitHub 指出,这些系统往往因为设计不当而导致失败。将 AI 智能体视为简单的“聊天机器人”是最大的误区,它们本质上是高度复杂的分布式系统。

构建稳健 AI 智能体的三大核心准则

为了提高系统的可靠性,GitHub 提出了以下设计模式:

- 引入“类型化架构”(Typed Schemas):在智能体之间通信时,必须使用严格定义的 JSON Schema。这能防止因为 AI 生成的字段缺失或格式错误而导致的系统崩溃。

- 定义明确的“行动模式”(Action Schema):不要给 AI 模糊的指令(如“处理这个工单”),而是提供一组精确定义的行动集合(如“关闭”、“分配”、“升级”)。

- 利用 MCP(模型上下文协议):通过标准化的协议连接工具和资源,确保智能体在执行任务前能准确地检索到所需上下文,减少幻觉(Hallucination)现象。

三、 基础设施转型:NaaS 成为 AI 时代的标配

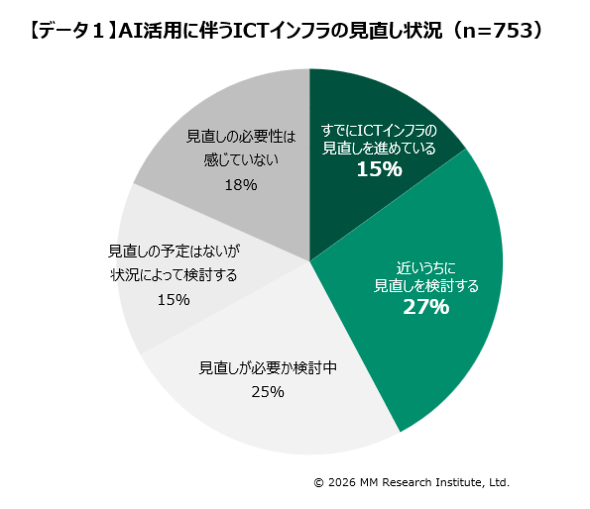

AI 应用的爆发式增长不仅带来了安全威胁,也让企业的 IT 基础设施承受着巨大的流量压力。MM 总研的调查显示,超过 40% 的企业认为 AI 正在推动其 IT 基础设施的更新换代。

为什么 NaaS(网络即服务)备受关注?

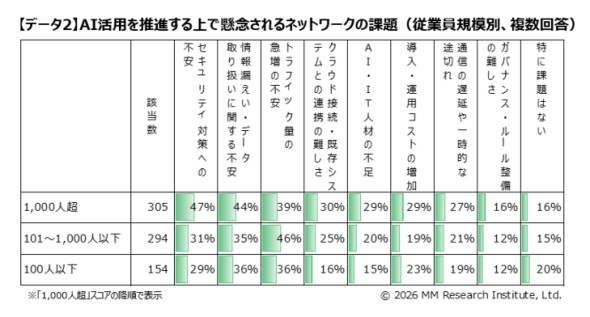

随着 AI 应用带来的流量激增,传统的静态网络已难以应对。NaaS 允许企业通过云端门户弹性调整网络带宽、安全策略和设备配置。调查发现,在大型企业(1000 人以上)中,对 NaaS 的关注度高达 60%。

企业最担心的三大问题分别是:

- 安全对策不足(47%)

- 流量骤增导致的性能下降(46%)

- 数据管理复杂度增加。

通过将网络与安全功能整合到 NaaS 平台,企业可以更灵活地实施微隔离、多因素身份验证(MFA)以及实时的流量监控,从而抵御 AI 驱动的自动化攻击。

结语:防御建议与未来展望

面对 AI 时代的挑战,企业不能坐以待毙。Amazon 和 GitHub 的专家给出了明确的行动指南:

- 管理入口必须“隐身”:切勿将管理界面直接暴露在公网,必须通过受限的 IP 范围或专门的管理网络进行访问。

- 全面实施多因素认证(MFA):对于 VPN 和管理权限,MFA 是抵御 AI 凭据攻击的最后一道防线。

- 备份隔离与不可变性:确保备份副本是不可修改且物理隔离的,防止被 AI 脚本自动清除。

- 将智能体视为代码而非对话:在开发 AI 系统时,坚持严谨的工程化方法和严格的通信协议。

AI 的竞争本质上是安全防御能力的竞争。只有不断升级基础设施并采用先进的设计准则,企业才能在享受 AI 红利的同时,筑起坚不可摧的数字防线。